Filtrage

Proxy

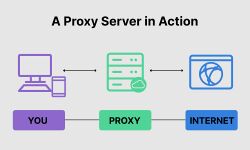

Le terme Proxy fait référence à un serveur intermédiaire qui agit comme un intermédiaire entre un client et un serveur. Les proxys sont couramment utilisés dans les réseaux informatiques pour diverses raisons, notamment la sécurité, la gestion du trafic et l'anonymat. Cette documentation examine les bases des proxys, leur fonctionnement et leurs différentes utilisations.

Fonctionnement d'un Proxy

Un proxy fonctionne en interceptant les demandes de communication entre un client (comme un navigateur web) et un serveur distant. Voici comment cela se déroule en général :

1. Le client envoie une demande au serveur proxy plutôt qu'au serveur distant.

2. Le serveur proxy traite la demande en fonction de ses règles de configuration, puis transmet la demande au serveur distant.

3. Le serveur distant répond à la demande.

4. Le serveur proxy reçoit la réponse du serveur distant, la traite au besoin, puis la renvoie au client.

Le client peut être configuré pour utiliser un serveur proxy de manière transparente, c'est-à-dire qu'il est souvent inconscient de la présence du proxy.

Utilisations des Proxys

Les proxys sont utilisés pour diverses raisons, notamment :

1. Amélioration des performances

Un proxy peut stocker en cache les réponses des serveurs pour accélérer les futures demandes identiques des clients. Cela réduit la charge sur les serveurs et améliore les temps de réponse.

2. Filtrage du contenu

Les proxys peuvent être configurés pour filtrer le contenu web en fonction de règles prédéfinies. Cela permet de bloquer l'accès à des sites web spécifiques ou de filtrer le contenu web pour des raisons de sécurité ou de conformité.

3. Sécurité

Les proxys peuvent agir comme une barrière de sécurité entre les réseaux internes et externes. Ils peuvent inspecter le trafic entrant pour détecter et bloquer les menaces telles que les logiciels malveillants et les attaques DDoS.

4. Anonymat en ligne

Certains proxys, appelés proxys anonymes, permettent aux utilisateurs de masquer leur adresse IP réelle en utilisant l'adresse IP du serveur proxy. Cela peut être utilisé pour protéger la vie privée en ligne.

5. Contournement des restrictions géographiques

Les proxys peuvent permettre aux utilisateurs d'accéder à du contenu en ligne qui est géographiquement restreint. En utilisant un proxy situé dans un autre pays, un utilisateur peut accéder à des services en ligne qui ne sont normalement pas disponibles dans sa région.

Configuration d'un Proxy

La configuration d'un proxy dépend du logiciel et de l'objectif spécifiques. Cependant, voici quelques étapes générales pour configurer un proxy :

1. Installez le logiciel de proxy : Choisissez un logiciel de proxy adapté à vos besoins et installez-le sur un serveur.

2. Configurez les règles : Définissez les règles de filtrage, de mise en cache, de sécurité, et d'autres règles en fonction de vos objectifs.

3. Configurer les clients : Configurez les clients pour utiliser le proxy en spécifiant son adresse IP et son port dans les paramètres de connexion.

4. Testez et surveillez : Assurez-vous que le proxy fonctionne comme prévu et surveillez son utilisation pour détecter tout problème.

Conclusion

Les proxys sont des composants importants des réseaux informatiques, offrant de nombreux avantages, notamment la sécurité, la gestion du trafic et l'amélioration des performances. Ils sont utilisés dans une variété de scénarios pour répondre à des besoins spécifiques. La configuration et la gestion appropriées d'un proxy sont essentielles pour garantir son efficacité et sa sécurité.